Je me souviens, c’était à Casablanca à la faculté de droit et des sciences économiques et sociales qui occupait alors le bâtiment de la place Mirabeau. Feu le professeur Bruno Etienne, anthropologue du politique, l’un de ces expatriés venus d’Aix-en-Provence enseigner au Maroc suite à l’appel fait à la France par feu le Roi Hassan II. C’était dans l’objectif de pouvoir envoyer de meilleurs professeurs à côté des talents marocains. Feu le professeur Bruno Etienne nous enseignait la science politique américaine mais aussi la pensée du célèbre sociologue français Pierre Bourdieu. Il nous expliquait comment les structures de pouvoir se reproduisent, comment les dominés participent parfois à leur propre domination, comment les champs et les capitaux s’organisent en espaces de positions et de prises de position.

La reproduction, concept central de Pierre Bourdieu, désigne le processus par lequel les structures de domination se perpétuent d’une génération à l’autre, souvent de manière invisible aux yeux des dominés.

Ce souvenir me revient aujourd’hui parce que la domination numérique est une reproduction de la domination post-coloniale une sorte de main de fer dans des gants de velours, adaptée aux instruments du vingt-et-unième siècle.

La nouvelle architecture du pouvoir mondial

La nouvelle architecture du pouvoir mondial illustre l’échange inégal théorisé par Arghiri Emmanuel et prolongé par Aziz Belal. Hier, le Sud exportait des matières premières et importait des produits manufacturés, aujourd’hui il fournit des données brutes tandis que la valeur ajoutée numérique est captée par les centres dominants. Les géants du Cloud (Amazon, Microsoft, Google…) concentrent plus de 60 % du marché, et l’Afrique, qui représente 17 % de la population mondiale, ne dispose que de 2 % de la capacité mondiale de stockage. Les données africaines qui circulent, sont traitées et gouvernées ailleurs, reproduisant une dépendance structurelle sous une forme immatérielle. Dans ce contexte, le nationalisme digital devient une urgence historique pour le Sud : il s’agit de briser l’échange inégal numérique, de reprendre le contrôle des données, de bâtir des écosystèmes locaux et de transformer la vulnérabilité en puissance collective.

La quatrième révolution industrielle, que Nir Kshetri décrit comme une opportunité de saut qualitatif pour les populations marginalisées, ne pourra être inclusive que si elle s’accompagne d’une souveraineté numérique capable de convertir la dépendance en autonomie et de faire de la révolution digitale un instrument de justice sociale plutôt qu’un nouvel outil de domination.

Nir Kshetri, avait d’ailleurs démontré dans «The Fourth Revolution and the Bottom Four Billion », que la quatrième révolution industrielle (intelligence artificielle, blockchain, Internet des objets, big data) pourrait offrir aux populations marginalisées un saut qualitatif comparable à celui du mobile banking, du crowd funding et même je dirais Star Link qui a permis de démocratiser des outils et solutions high tech.

Les hubs et leurs satellites : comment fonctionne le nouveau monde

Le monde numérique n’est pas plat ; il est également organisé en centres « hubs » et périphéries satellites. Pour comprendre cette nouvelle géo-économique on doit scruter la cartographie de cette galaxie numérique et les liens d’échange inégal et de dépendance vis-à-vis des hubs des serveurs, des fabricants de satellites et ceux qui contrôlent les sources des câbles sous-marins qui peuvent nous asphyxier un jour en cas de rupture de contrats ou autres causes comme cela a été le cas en Afrique de l’Ouest lorsque les compagnies marocaines de télécom étaient les seules ayant assuré la continuité du service internet.

La Virginie du Nord, aux États-Unis, est le cerveau du réseau mondial. Dublin et Francfort filtrent les données européennes et africaines. Singapour domine l’Asie du Sud-Est. Johannesburg, Nairobi et Accra tentent d’émerger comme hubs africains, mais restent encore des satellites à l’échelle mondiale.

Ces hubs ne sont pas seulement des centres techniques : ce sont des chokes points, des points de passage qui peuvent se transformer en goulets d’étranglement des pays qui en dépendent. Les données qui y transitent sont soumises aux lois du pays d’accueil, à ses alliances, à ses priorités diplomatiques. Les pays qui n’abritent pas de hub sont, par défaut, des consommateurs passifs. Ils exportent leurs données brutes et importent des services finis, reproduisant le vieux schéma centre-périphérie.

Un point crucial : la connectivité n’est pas la souveraineté. Un pays peut avoir une couverture 4G ou 5 G impeccable mais reste numériquement vulnérable si ses données critiques résident hors de ses frontières juridiques. Avoir accès à Internet ne signifie pas contrôler Internet.

Comment mesure-t-on la vulnérabilité numérique ?

Afin de cerner ce problème, nous avons construit une esquisse d’outil appelé le CCRI « l’Indice de Résilience à la Coercition Cloud » (Cloud Coercion Resilience Index), une sorte de baromètre de la dépendance numérique un score proche de 100 signifie une vulnérabilité critique ; en dessous de 30, une résilience réelle. La plupart des pays du Sud global obtiennent un score situé quelque part dans la zone médiane anxieuse.

Cette analyse est basée sur l’Indice de Résilience à la Coercition Cloud (CCRI), calibré sur 30 pays au départ en utilisant la régression des moindres carrés ordinaires (OLS) pour la période 2025-2026. Le modèle explique 87 % de la variance du risque de coercition cloud et 74 % de la vulnérabilité aux cyberattaques (R² ajusté). Les sources de données incluent l’Indice mondial de cybersécurité de l’UIT (édition 2025), les rapports nationaux de cyber sécurité disponibles et en ligne, les données de la Banque mondiale, l’OCDE, et les rapports d’incidents de divers pays.

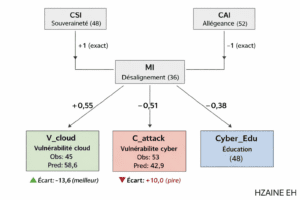

Le modèle se base sur quatre facteurs explicatifs de la vulnérabilité Cloud et la vulnérabilité Cyber attaques (deux variables dépendantes) :

▪ Premier facteur : l’Indice de Souveraineté Cloud (CSI). Un pays contrôle-t-il réellement ses propres infrastructures cloud, ou loue-t-il sa souveraineté à une entreprise étrangère comme un métayer ? Plus le score est élevé, plus il est difficile pour un fournisseur externe de couper l’accès ou d’imposer des conditions. Le CSI est un composite pondéré : propriété des centres de données (40 %), lois sur la localisation des données (30 %), surveillance réglementaire (20 %) et plans de continuité d’urgence (10 %).

▪ Deuxième facteur : l’Indice d’Allégeance Cloud (CAI). La diversification n’est pas seulement une bonne affaire — c’est une question de survie. Ne compter que sur un seul géant technologique, américain ou chinois, est une fragilité structurelle. Répartir les contrats entre plusieurs fournisseurs réduit le risque d’étranglement lorsque les vents géopolitiques changent. Le CAI mesure : diversification des fournisseurs (indice de Herfindahl-Hirschman, 40 %), traités d’entraide judiciaire (30 %), décisions d’adéquation des transferts de données (20 %) et préférences d’approvisionnement cloud souverain (10 %).

▪ Troisième facteur : l’Indice de Désalignement (MI). C’est l’angle mort politique, l’écart entre ce qu’un pays pense contrôler et ce qu’il contrôle réellement. La formule est simple : \( MI = |CSI – (100 – CAI)| \). Un MI élevé signifie que vous vivez dans un fantasme de souveraineté pendant que vos infrastructures critiques reposent dans le centre de données de quelqu’un d’autre. C’est l’équivalent numérique de penser que vous possédez votre maison alors que vous en avez en réalité cédé le titre de propriété.

▪ Quatrième facteur : l’Éducation Cyber (Cyber_Edu). Les meilleures lois et infrastructures ne servent à rien si les fonctionnaires cliquent sur des liens d’hameçonnage et si les petites entreprises laissent leurs serveurs grands ouverts. La préparation humaine est la dernière ligne de défense ou le premier point de défaillance. Cyber_Edu est un indice composite : programme cyber primaire (25 %), programme secondaire (25 %), taux de certification professionnelle (25 %) et portée des campagnes de sensibilisation publique (25 %).

La logique est simple mais très révélatrice : plus un pays est souverain, moins il est vulnérable. Plus il est captif de fournisseurs non diversifiés, plus il est exposé. L’éducation cyber protège, mais seulement si une infrastructure minimale existe déjà. Aucun levier ne fonctionnant seul mais en symbiose.

Que révèle l’analyse empirique ?

Les coefficients révèlent les effets marginaux de chaque prédicteur :

✓ La souveraineté numérique (CSI) est votre meilleur bouclier : chaque point gagné réduit la vulnérabilité cloud de moitié.

✓ Le désalignement (MI) est un multiplicateur de risque : passé un certain seuil, il ajoute automatiquement 8 à 18 points de vulnérabilité.

✓ Le contexte géopolitique compte : dans les zones à risque, la souveraineté protège deux fois plus – un argument pour investir même en période d’instabilité.

✓ L’éducation cyber n’est pas une solution magique : elle ne fonctionne pleinement que si le pays a déjà bâti une base de contrôle technique (CSI > 55). Sinon, c’est former des soldats sans leur donner d’armes.

En d’autres termes la souveraineté digitale serait le meilleur bouclier. Chaque gain de 10 points du CSI réduit le risque de coercition cloud de 6,5 points et la vulnérabilité aux cyberattaques de 5,1 points.

Mais le désalignement est un tueur silencieux. Chaque hausse de 10 points du MI augmente le risque de coercition de 5,5 points et la vulnérabilité aux attaques de 3,8 points. Passé un certain seuil, le désalignement ajoute automatiquement 8 à 18 points de vulnérabilité.

L’éducation cyber ne fonctionne que si les fondations sont solides. Former les citoyens et les responsables réduit les attaques mais seulement si l’indice de souveraineté dépasse déjà 55. Sinon, vous armez des soldats sans leur donner d’armes, vous leur apprenez à se battre avec des bâtons contre des drones.

Le contexte amplifie tout. Dans les zones de conflit et les régions instables, la souveraineté interne protège deux fois plus. Investir dans les infrastructures numériques pendant l’instabilité géopolitique est un gage contre le glissement.

La conclusion selon laquelle l’éducation numérique a le même poids protecteur que la souveraineté numérique CSI (tous deux 0,38 en valeur absolue) est particulièrement significative pour les politiques publiques : améliorer l’éducation cyber est aussi impactant que de construire des infrastructures souveraines pour réduire la vulnérabilité cyber, et peut être mis en œuvre plus rapidement et à moindre coût.

Profilage empirique des pays

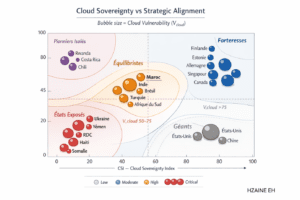

L’application du modèle à l’échelle mondiale fait émerger cinq idéal types. Ils dessinent la cartographie de la dépendance numérique.

✓ Les Forteresses Numériques (Souverains numériques)

Elles se situent au sommet. Leurs scores de vulnérabilité sont remarquablement bas. Leur secret n’est pas la taille -l’Estonie la Finlande et Singapour font bien plus que leur poids – mais l’anticipation, la mutualisation et la régulation proactive. Elles ont vu venir et ont construit des murs avant l’arrivée des barbares.

✓ Les Géants Plateformistes

Les États-Unis et la Chine, avec leur pouvoir géoéconomique de taille, ne subissent pas la coercition cloud ; ils la manient comme une arme. Leur risque n’est pas d’être coupés, c’est le découplage technologique – une guerre froide numérique qui oblige tous les autres à choisir leur camp.

✓ Les Stratèges Hybrides

Ils constituent la plupart des économies émergentespragmatiques ; ils ont abandonné l’utopie de l’autosuffisance totale et jouent plutôt à un jeu de diversification stratégique et un multi-alignement diplomatique espérant obtenir des avantages de tous les camps.

✓ Les Pionniers Isolés

Ils surpassent leurs pairs régionaux mais paient un prix élevé pour leur autonomie. Leur isolement technique augmente les coûts de maintenance et affaiblit la résilience collective. Ils sont autosuffisants mais vulnérables.

✓ Les États vulnérables

Plus d’une centaine de pays, beaucoup en situation conflictuelle ou sous sanctions ou en reconstruction après un effondrement, considèrent la souveraineté numérique comme un luxe qu’ils ne peuvent pas se permettre.

Le Maroc : un cas d’école au cœur des Équilibristes

Le Maroc incarne parfaitement la catégorie des Équilibristes. Avec un Vulnérabilité cloud de 45 (28e rang mondial), il est le pays d’Afrique du Nord le plus résilient face au risque de coupure cloud. Toutefois son indice Cyberattaque étant de 53 (32e rang) est plus préoccupant : le pays est plus vulnérable aux intrusions qu’à la coercition, un déséquilibre qui révèle une faille structurelle.

Les chiffres rappellent le chemin qui reste à parcourir : « 879 » cyberattaques en 2025, 2,1 millions d’identifiants marocains sur le dark web, marché cloud intégralement dominé par des fournisseurs étrangers. L’indice de souveraineté digitale s’établissant à 48 signale une base relativement solide mais à mi-chemin de la résilience totale. Le MI à 36 révèle un désalignement modéré mais réel : le pays dépend encore trop de géants étrangers sans filets de sécurité locaux suffisants. L’éducation cyber est à 48 montre le paradoxe fréquent : des textes avancés, mais une administration et une population encore peu formée et sensibilisée aux menaces quotidiennes.

Le point fort relatif du Maroc est le CAI (15e rang), indiquant une diversification efficace des fournisseurs cloud. Cependant, cet avantage est miné par un Cyber_Edu faible (21e), un CSI insuffisant (20e) et un MI modéré (18e). Le rang composite (moyenne des rangs V_cloud et C_attack) place le Maroc à la 19e position globale, dans la catégorie « stratège hybride en développement».

Le Maroc performe actuellement de manière similaire au Brésil et à l’Inde mais accuse un retard sur les Émirats arabes unis en matière d’éducation cyber. L’objectif 2030 placerait le Maroc devant tous les pairs hybrides en développement actuels.

Les fleurons marocains de souveraineté numérique

Si l’on met de côté les satellites géostationnaires Mohammed VI, trois projets phares pourraient changer complètement la donne pour le Royaume du Maroc et l’Afrique.

1) Souveraineté par le Calcul: Toubkal. Un supercalculateur délivrant 3,15 petaflops de puissance de traitement. Ce n’est pas un projet de prestige ; il permet entre autres, la modélisation climatique pour l’agriculture de précision et l’analyse génomique pour une médecine souveraine sauvegardant les données sensibles à l’intérieur des frontières nationales.

2) la Souveraineté Verte : Le concept de « Data ProcessingNear Energy Source » déploie des centres de données à Dakhla et Tétouan alimentés par l’énergie solaire et éolienne marocaine. Il attire les géants du cloud avec de l’énergie propre tout en gardant leurs serveurs sous juridiction marocaine.

3) Le Projet AlJazari : Lancé en 2026 et nommé d’après le polymathe musulman médiéval, Al‑Jazari construit des modèles d’IA indigènes en arabe et en amazigh. Il ne s’agit pas seulement de préservation linguistique. Il s’agit de protéger l’identité culturelle contre les biais intégrés dans les systèmes d’IA occidentaux ou chinois.

4) Les résultats du CCRI 2026 pour le Maroc ne sont ni alarmistes ni rassurants ; il possède des atouts authentiques ; un portefeuille d’alliances équilibré (CAI 15e), un super calculateur de classe mondiale (Toubkal), une stratégie pionnière de centres de données verts (EcoDar) et un projet d’IA locale récemment lancé (Al‑Jazari). Cependant, ces atouts sont minés par une éducation cyber faible, et une souveraineté insuffisante. La vulnérabilité observée aux cyberattaques exige des mesures d’urgence immédiate (intrusion à des sites gouvernementaux dont la CNSS).

Pourtant, le même modèle qui diagnostique le problème trace également la solution. Réduire le désalignement (MI) et investir dans le pare‑feu humain (Cyber_Edu) ne sont pas des options supplémentaires ; ce sont les leviers les plus rapides et les plus rentables disponibles.

Avec le déploiement complet de Toubkal, EcoDar et Al‑Jazaricomme piliers intégrés, le Maroc pourrait passer du statut de stratège hybride en développement à celui de stratège hybride avancé transformant la dépendance numérique d’une faiblesse structurelle en un avantage stratégique.

Vers une autonomie collective numérique : « Seul on va vite, ensemble on va plus loin »

Il y a un proverbe africain qui dit : « Seul on peut aller vite, ensemble on peut aller plus loin. »

En effet, aucun pays du Sud global ne pourra gagner la bataille de la souveraineté numérique en solitaire. Les chiffres sont têtus et impitoyables ; un centre de données partagé peut réduire les coûts d’exploitation de 40 % selon une étude Fujitsu de 2008, certes ancienne mais qui illustre l’intérêt de la mutualisation. En cyberdéfense, l’exercice Locked Shields de l’OTAN est passé de 4 pays en 2010 à 41 aujourd’hui, prouvant que la coopération accélère les apprentissages. Une équipe d’intervention d’urgence informatique (CERT) qui échange des renseignements avec ses voisins repère les menaces beaucoup plus tôt qu’une équipe isolée, comme le confirment l’Agence nationale de la sécurité des systèmes d’information française et l’OTAN. Les infrastructures cloud régionales réduisent la dépendance aux géants américains. Enfin, des lois harmonisées comme le Règlement Général Européen sur la Protection des Données offrent un levier de négociation collectif qu’aucun pays ne pourrait rassembler seul. La leçon est claire : en souveraineté numérique, personne ne gagne seul.

L’Inde l’a compris avec son India Stack, un ensemble d’Interfaces de Programmation Applicatives ouvertes et d’infrastructures numériques publiques qui permet aux pays de construire des services numériques souverains sans réinventer la roue.

Le Brésil l’a appris avec Pix, son système de paiement instantané qui a brisé l’emprise des réseaux de cartes privés – Visa et Mastercard – en mutualisant la confiance publique et en créant une utilité partagée pour se libérer de leur duopole. Dès 2010, la société marocaine HPS (Hightech PaymentSystems MADA Group) équipait le partenaire brésilien Embratec de sa solution PowerCARD, prouvant que le savoir-faire sud-sud en matière de souveraineté monétique existait bien avant que le sujet ne devienne une priorité mondiale.

L’Union africaine, de son côté, fait progresser un cadre continental de gouvernance des données pour éviter que chaque État membre ne se dote d’une réglementation isolée, sans poids face aux géants étrangers. L’ASEAN harmonise également sa règlementation numérique, consciente que l’alignement entre voisins multiplie l’influence de chacun. Partout, la leçon est la même : on est plus fort, plus rapide et moins vulnérable quand on construit ensemble que quand on s’épuise en solo, et le Maroc, avec HPS, apporte déjà sa pierre à cet édifice.

Ces initiatives ne sont pas anti-mondialistes, elles sont pro-équitables car elles ne cherchent pas la rupture mais un meilleur positionnement dans la mondialisation et la nouvelle révolution industrielle 4.0.

In fine, le salut des pays du Sud global passerait par troisétapes indispensables : l’audit national de dépendance numérique notamment Cloud, l’investissement « IDE » (Infrastructure, Diversification, Education) et la coopération Sud-Sud pragmatique à travers une coalition internationale(Public et Privé) inspirée de la conférence de Bandung de 1955 (De Freitas, M. V Bandoeng Digital PCNS) visant à rassembler les pays afro-asiatiques pour construire un Nouvel Ordre Digital International, multipolaire dans sa structure, équitable dans la répartition des couts et bénéfices et affranchi du monopole des données.

Glossaire des termes

▪ CAI (Cloud Allegiance Index) Diversification des fournisseurs cloud et solidité des alliances technologiques (0–100).

▪ CCRI (Cloud & Cyber Vulnerability Index) Indice composite mesurant la vulnérabilité nationale à la coercition cloud et aux cyberattaques.

▪ C_attackVulnérabilité aux cyberattaques (rançongiciels, hameçonnage, sabotage) ; un score élevé est pire.

▪ CSI (Cloud Sovereignty Index) Degré de contrôle interne sur les infrastructures et données cloud (0–100).

▪ Cyber_EduNiveau national d’éducation, de formation et de sensibilisation à la cybersécurité (0–100).

▪ Stratège hybridePays en transition avec une souveraineté en développement, acceptant un risque modéré pour la croissance.

▪ MI (Misalignment Index) Écart entre souveraineté interne et alliances externes : CSI – (100 – CAI)

▪ PlateformistePays possédant l’infrastructure cloud mondiale (ex. ÉtatsUnis, Chine) ; le risque est le découplage.

▪ Souverain numériqueCSI élevé (>70), MI bas, Cyber_Eduélevé ; dépendance externe minimale.

▪ V_cloudVulnérabilité à la coercition cloud (suspension du service par un fournisseur) ; un score élevé est pire.

Références

1. UIT. (2025). «Indice mondial de cybersécurité 2025». Union internationale des télécommunications, Genève.

2. Banque mondiale. (2025). «Indicateurs d’adoption numérique 2025». Groupe de la Banque mondiale, Washington, DC.

3. De Freitas, M. V. (2025, octobre). Digital Sovereignty and Data Colonialism: Shaping a Just Digital Order for the Global South (Policy Paper No. 38/25). Policy Center for the New South.

4. OCDE. (2025). «Boîte à outils Going Digital : Profils par pays». Organisation de coopération et de développement économiques, Paris.

5. Direction Générale de la Sécurité des Systèmes d’Information (DGSSI). (2026). «Rapport annuel sur la cybersécurité au Maroc 2025». Rabat.

6. Ministère de la Transition Numérique. (2025). «StratégieMaroc Numérique 2030 : Bilan intermédiaire». Rabat.

7. Kshetri, N. (2022). «Le colonialisme des données et l’économie numérique mondiale». Journal of International Business Policy, 5(3), 312–329

8. Couture, S., & Toupin, S. (2019). «Que signifie le concept de « souveraineté » dans les contextes numériques, de réseau et technologiques ?» Global Policy, 10(4), 546–555.

9. Pohle, J., & Thiel, T. (2020). «La souveraineté numérique : une analyse conceptuelle». Internet Policy Review, 9(4), 1–24.

10. CNUCED. (2025). «Rapport sur l’économie numérique 2025 : Centres de données et asymétries de puissance mondiales». Conférence des Nations Unies sur le commerce et le développement, Genève.

11. Union africaine. (2024). «Convention sur la cybersécurité et la protection des données personnelles (Convention de Malabo)». Union africaine, Addis‑Abeba.

Mesurer les Chaînes Invisibles

![Tribune | La grande muraille numérique : souveraineté digitale et résilience cloud, quels enseignements pour l’Afrique et le Sud global [Par Pr. El Hassane Hzaine] Ce souvenir me revient aujourd'hui parce que la domination numérique est une reproduction de la domination post-coloniale une sorte de main de fer dans des gants de velours, adaptée aux instruments du vingt-et-unième siècle.](https://afrimag.net/wp-content/uploads/2026/04/Rev.jpg)

![Tribune | Les infrastructures sous-marines à l’heure des menaces hybrides : un équipement invisible, une vulnérabilité ascendante et un régime juridique inachevé [Par Pr. El Hassane Hzaine] Epine dorsale silencieuse de l'économie mondiale, les infrastructures sous-marines (câbles de données, gazoducs, pipelines) assurent le transport de plus de 99 % du trafic internet et de 22 billions de dollars de transactions financières par jour de travail (Lionel Yee Singapore CIL Conference 2025), tout en formant le socle de la transition énergétique vers l'hydrogène vert et l'éolien offshore.](https://afrimag.net/wp-content/uploads/2026/05/Nord-Stream-450x253.jpg)